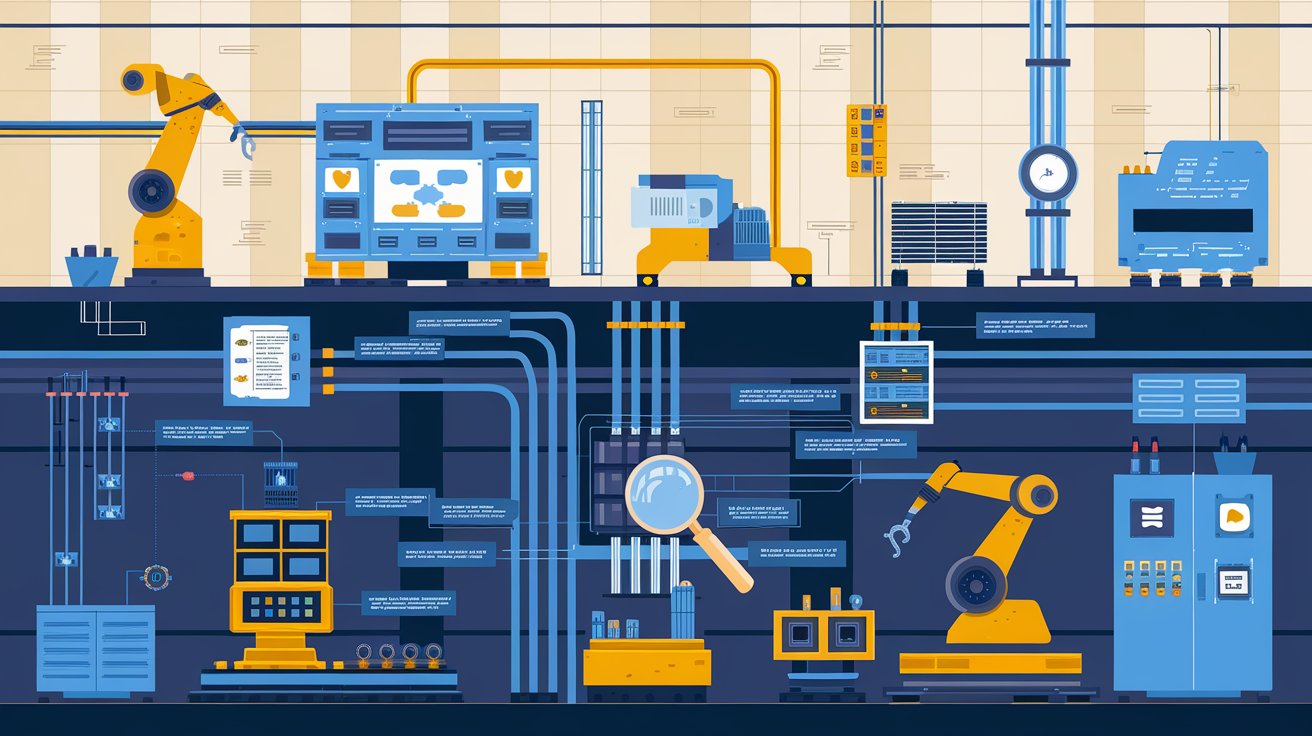

Các hệ thống điều khiển công nghiệp (ICS – Industrial Control Systems) và công nghệ vận hành (OT – Operational Technology) đóng vai trò quan trọng trong các ngành công nghiệp nặng. Chúng được dùng để quản lý và giám sát các quy trình cốt lõi, và ngày càng được kết nối với mạng lưới công nghệ thông tin (IT) do quá trình số hóa trong công nghiệp. Điều này khiến các hệ thống này dễ bị tấn công mạng hơn, các cuộc tấn công có thể xâm nhập từ mạng IT sang mạng OT, gây ra các hậu quả như mất khả năng giám sát, mất dữ liệu hoặc mất quyền kiểm soát hệ thống. Vì vậy, việc triển khai các biện pháp quản lý rủi ro hiệu quả là vô cùng cần thiết.

Để bảo vệ hoạt động của tổ chức bạn trước các mối đe dọa từ bên trong và bên ngoài, dưới đây là một số yếu tố quan trọng cần xem xét trong chiến lược quản lý rủi ro của bạn:

1. Nắm rõ tài sản:

Đầu tiên, bạn cần lập một danh sách chi tiết tất cả các tài sản của mình. Điều này bao gồm việc xác định và ghi chép lại mọi thiết bị, phần mềm, hệ thống mạng, máy chủ và dữ liệu cấu hình trong hệ thống ICS/OT. Điều quan trọng là phải hiểu rõ chức năng của từng tài sản, cách chúng kết nối với nhau và tương tác như thế nào.

Việc nắm rõ bạn đang có gì và chúng nằm ở đâu giúp bạn xác định được những tài sản nào là quan trọng nhất đối với hoạt động sản xuất của mình. Bằng cách ưu tiên những tài sản này, bạn có thể thiết kế các biện pháp bảo mật riêng biệt, phù hợp với những rủi ro cụ thể của từng loại tài sản.

Việc có được thông tin đầy đủ về tài sản là vô cùng quan trọng, vì những tài sản không được xác định có thể chứa đựng những lỗ hổng bảo mật chưa được xử lý. Sử dụng các công cụ quản lý tài sản tự động sẽ giúp bạn có được danh sách chính xác và luôn được cập nhật, đồng thời giảm thiểu các sai sót có thể xảy ra khi thực hiện thủ công.

2. Quản lý các lỗ hổng bảo mật:

Bước thứ hai là quản lý các lỗ hổng bảo mật. Bước này bắt đầu bằng việc sử dụng các công cụ quét lỗ hổng tin cậy để phát hiện các điểm yếu bảo mật tiềm ẩn trong hệ thống ICS/OT.

Các công cụ này có thể chỉ ra những cấu hình không an toàn, các bản vá phần mềm chưa được cập nhật, hoặc những công nghệ đã lỗi thời. Từ đó, bạn có thể ưu tiên xử lý những lỗ hổng nào gây ra rủi ro lớn nhất cho hoạt động của mình. Cần đặc biệt chú ý đến những lỗ hổng quan trọng này, vì những kẻ tấn công, hoặc thậm chí cả những mối đe dọa từ bên trong, thường lợi dụng những điểm yếu này trong hệ thống ICS/OT.

Việc tự động hóa các đánh giá bảo mật liên tục sẽ giúp bạn chủ động hơn trong việc phòng ngừa các mối đe dọa. Thay vì chỉ phản ứng sau khi sự cố đã xảy ra, bạn có thể chủ động giảm thiểu rủi ro. Tích hợp việc quản lý lỗ hổng bảo mật vào các hoạt động thường xuyên sẽ đảm bảo một môi trường ICS/OT an toàn và hiệu quả hơn.

3. Sao lưu và khôi phục dữ liệu:

Mặc dù đã có các biện pháp phòng ngừa, vẫn luôn có khả năng xảy ra sự cố, dù là từ bên trong hay bên ngoài. Vì vậy, một kế hoạch sao lưu và khôi phục dữ liệu mạnh mẽ là rất cần thiết để giảm thiểu rủi ro cho doanh nghiệp. Việc sao lưu thường xuyên hệ thống ICS/OT sẽ đảm bảo rằng bạn có thể khôi phục hoạt động nhanh chóng và giảm thiểu mất mát dữ liệu khi sự cố xảy ra.

Chiến lược sao lưu của bạn nên bao gồm tất cả các yếu tố quan trọng, từ cơ sở dữ liệu, ứng dụng cho đến các thiết lập cấu hình và mã tùy chỉnh. Bạn nên lưu nhiều bản sao dữ liệu sao lưu ở các vị trí khác nhau, an toàn.

Khi sự cố bảo mật xảy ra, một kế hoạch khôi phục được thiết kế tốt sẽ giúp bạn nhanh chóng đưa hệ thống trở lại trạng thái hoạt động bình thường. Bạn cũng nên kiểm tra các quy trình khôi phục thường xuyên để đảm bảo chúng hoạt động hiệu quả trong các tình huống khác nhau.

Đã đến lúc hành động

Trong thế giới số, bảo mật hệ thống ICS/OT đang ngày càng trở nên quan trọng. Bằng cách áp dụng một phương pháp quản lý rủi ro toàn diện, bao gồm việc lập danh mục tài sản đầy đủ, quản lý các lỗ hổng bảo mật chủ động và xây dựng kế hoạch sao lưu và khôi phục dữ liệu hiệu quả, các tổ chức có thể đi trước một bước so với các mối đe dọa tiềm ẩn. Những biện pháp này không chỉ tăng cường an ninh mạng mà còn đảm bảo rằng các hoạt động sản xuất quan trọng của bạn có thể chống chịu và phục hồi sau các cuộc tấn công mạng.

Bằng cách tập trung vào những yếu tố này, bạn đang xây dựng một nền tảng vững chắc cho việc quản lý rủi ro hệ thống ICS/OT. Khi công nghệ phát triển, các “véc-tơ tấn công” (cách thức mà kẻ tấn công sử dụng để xâm nhập hệ thống) cũng sẽ ngày càng tinh vi hơn, do đó, việc thường xuyên xem xét và điều chỉnh các chiến lược bảo mật là vô cùng cần thiết. Trong lĩnh vực quản lý rủi ro ICS/OT, sự chủ quan có thể là kẻ thù lớn nhất của bạn.

Giải thích thêm về “véc-tơ tấn công”:

“Véc-tơ tấn công” ở đây có thể hiểu là các “con đường” hoặc “cách thức” mà kẻ tấn công có thể sử dụng để xâm nhập vào hệ thống của bạn. Ví dụ:

- Tấn công qua email: Kẻ tấn công gửi email chứa mã độc hoặc đường link độc hại để lừa người dùng mở hoặc click vào.

- Tấn công qua lỗ hổng phần mềm: Kẻ tấn công khai thác các lỗi bảo mật trong phần mềm để xâm nhập vào hệ thống.

- Tấn công bằng mã độc: Kẻ tấn công cài mã độc vào hệ thống thông qua các file tải về hoặc các thiết bị USB bị nhiễm.

- Tấn công từ bên trong: Nhân viên nội bộ có thể vô tình hoặc cố ý gây ra các sự cố bảo mật.

Tác giả: Chad Elmendorf Nguồn Hexagon